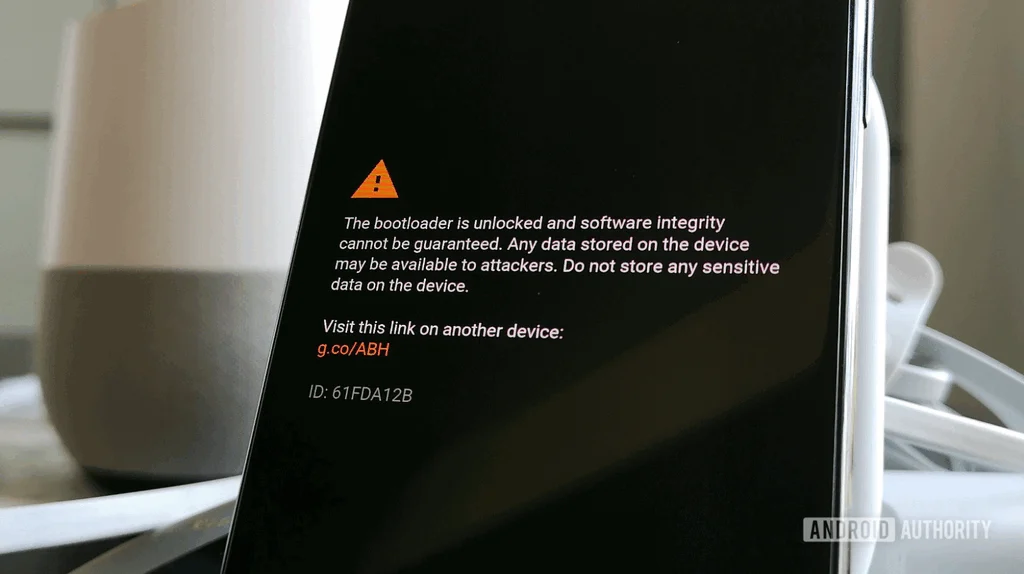

Sebuah temuan keamanan baru mengancam integritas perangkat Android, memungkinkan pembobolan proteksi bootloader yang selama ini dianggap kokoh. Celah keamanan ini secara khusus memengaruhi ponsel yang menggunakan chipset buatan Qualcomm. Lebih mengkhawatirkan lagi, kerentanan ini dilaporkan telah berhasil dieksploitasi pada beberapa model ponsel flagship terbaru.

Temuan yang dipublikasikan oleh Android Authority ini merujuk pada sebuah eksploit yang dikenal sebagai “Qualcomm GBL Exploit”. Inti dari kerentanan ini terletak pada proses pemuatan komponen bootloader tingkat rendah (GBL). Komponen GBL ini memegang peranan krusial dalam memastikan keamanan sebuah perangkat Android sejak pertama kali dinyalakan.

Masalah muncul ketika bootloader ABL (Android Bootloader) buatan Qualcomm mengalami kegagalan dalam memverifikasi keabsahan GBL. Hal ini terjadi ketika GBL dimuat dari partisi bernama efisp pada perangkat yang menjalankan sistem operasi Android versi 16. Konsekuensinya, sistem dapat diakali untuk menjalankan kode tanpa melalui tahapan validasi yang seharusnya, membuka pintu bagi eksekusi kode berbahaya.

Ancaman Keamanan pada Tingkat Sistem Operasi

Secara bawaan, partisi efisp seharusnya memiliki pembatasan ketat terhadap proses penulisan data. Pembatasan ini diberlakukan oleh sistem keamanan SELinux dalam mode “Enforcing” (memaksa). Namun, Qualcomm GBL Exploit menemukan cara untuk melewati proteksi ini.

Proses eksploitasi ini melibatkan pengalihan sistem ke mode “Permissive” (memperbolehkan). Hal ini dapat dilakukan melalui serangkaian perintah khusus yang dijalankan menggunakan mode fastboot. Perintah fastboot ini ternyata memiliki kelemahan dalam validasi inputnya. Kelemahan ini memungkinkan penyerang untuk menyisipkan parameter tambahan yang pada akhirnya dapat melewati mekanisme perlindungan sistem.

Lebih lanjut, pada beberapa perangkat yang rentan, celah ini dapat digabungkan dengan layanan internal sistem. Layanan ini memungkinkan penyerang untuk menulis komponen UEFI (Unified Extensible Firmware Interface) kustom ke dalam partisi efisp. Setelah proses ini selesai dan perangkat dihidupkan ulang, bootloader akan terbuka secara otomatis tanpa memerlukan proses otentikasi atau izin resmi dari pengguna.

Dampak Langsung pada Perangkat Flagship

Kerentanan ini dilaporkan telah berhasil membuka bootloader pada sejumlah perangkat populer. Beberapa di antaranya termasuk model dari seri Xiaomi 17, Redmi K90 Pro Max, dan Poco F8 Ultra. Ketiga ponsel ini dikenal menggunakan chipset terbaru dan paling bertenaga, yaitu Snapdragon 8 Elite Gen 5.

Selama ini, produsen seperti Xiaomi dikenal menerapkan prosedur pembukaan kunci bootloader yang sangat ketat. Hal ini seringkali bertujuan untuk menjaga keamanan perangkat dan mencegah modifikasi yang tidak sah, terutama di pasar-pasar tertentu. Namun, dengan adanya Qualcomm GBL Exploit, proses yang biasanya rumit dan memakan waktu kini dapat dilakukan dengan jauh lebih mudah.

Respon Cepat Qualcomm dan Imbauan untuk Pengguna

Menanggapi temuan ini, Qualcomm menyatakan telah mengambil langkah proaktif. Perusahaan mengonfirmasi bahwa mereka telah merilis patch keamanan kepada para mitra produsen perangkat sejak awal Maret 2026. Langkah ini merupakan bagian dari upaya untuk menutup celah keamanan yang teridentifikasi.

Qualcomm juga mengapresiasi peneliti dari Xiaomi ShadowBlade Security Lab. Tim peneliti ini diakui telah mengungkap celah keamanan ini melalui mekanisme yang bertanggung jawab, yang dikenal sebagai “responsible disclosure”. Mekanisme ini memastikan bahwa kerentanan dilaporkan kepada vendor terkait sebelum dipublikasikan secara luas, memberikan waktu bagi vendor untuk memperbaiki masalah.

Dalam pernyataannya, pihak Qualcomm menegaskan komitmen mereka terhadap keamanan dan privasi pengguna. “Mengembangkan teknologi untuk meningkatkan keamanan dan privasi yang kuat selalu menjadi prioritas utama bagi Qualcomm Technologies,” ujar perwakilan Qualcomm. “Kami menghargai para peneliti dari Xiaomi ShadowBlade Security Lab karena telah mematuhi proses pengungkapan kerentanan yang terkoordinasi. Mengenai penelitian mereka tentang GBL, tambalan telah tersedia untuk pelanggan kami sejak awal Maret 2026. Kami mendorong pengguna untuk menginstal pembaruan keamanan segera setelah dirilis oleh produsen perangkat.”

Meskipun demikian, hingga kini belum ada konfirmasi pasti apakah kerentanan inti pada GBL ini telah sepenuhnya diatasi pada semua jenis perangkat yang terpengaruh. Kecepatan distribusi pembaruan keamanan oleh produsen perangkat masing-masing menjadi kunci utama.

Langkah Pencegahan yang Perlu Diambil Pengguna

Dalam menghadapi potensi ancaman ini, pengguna perangkat Android, khususnya yang menggunakan chipset Qualcomm, disarankan untuk mengambil beberapa langkah pencegahan penting. Langkah pertama dan terpenting adalah segera memperbarui sistem operasi dan menginstal patch keamanan yang dirilis oleh produsen perangkat Anda. Pembaruan ini krusial untuk menutup celah keamanan yang dapat dimanfaatkan oleh pihak yang tidak bertanggung jawab.

Selain itu, pengguna juga perlu lebih berhati-hati dalam mengelola pengaturan perangkat mereka. Hindari mengaktifkan “Mode Developer” jika tidak benar-benar diperlukan. Mode ini memberikan akses yang lebih dalam ke sistem operasi, dan jika tidak dipahami dengan baik, dapat membuka celah keamanan.

Sangat penting juga untuk tidak sembarangan menjalankan perintah fastboot yang tidak dimengerti. Perintah fastboot memiliki kemampuan untuk mengakses dan memodifikasi komponen tingkat rendah pada perangkat. Jika dijalankan dengan parameter yang salah atau dari sumber yang tidak terpercaya, hal ini dapat berujung pada kompromi keamanan sistem.

Dengan kewaspadaan dan tindakan pencegahan yang tepat, pengguna dapat membantu menjaga keamanan perangkat mereka dari ancaman yang mungkin muncul akibat kerentanan ini.

Tinggalkan komentar